Контроль конфигураций

О контроле конфигураций

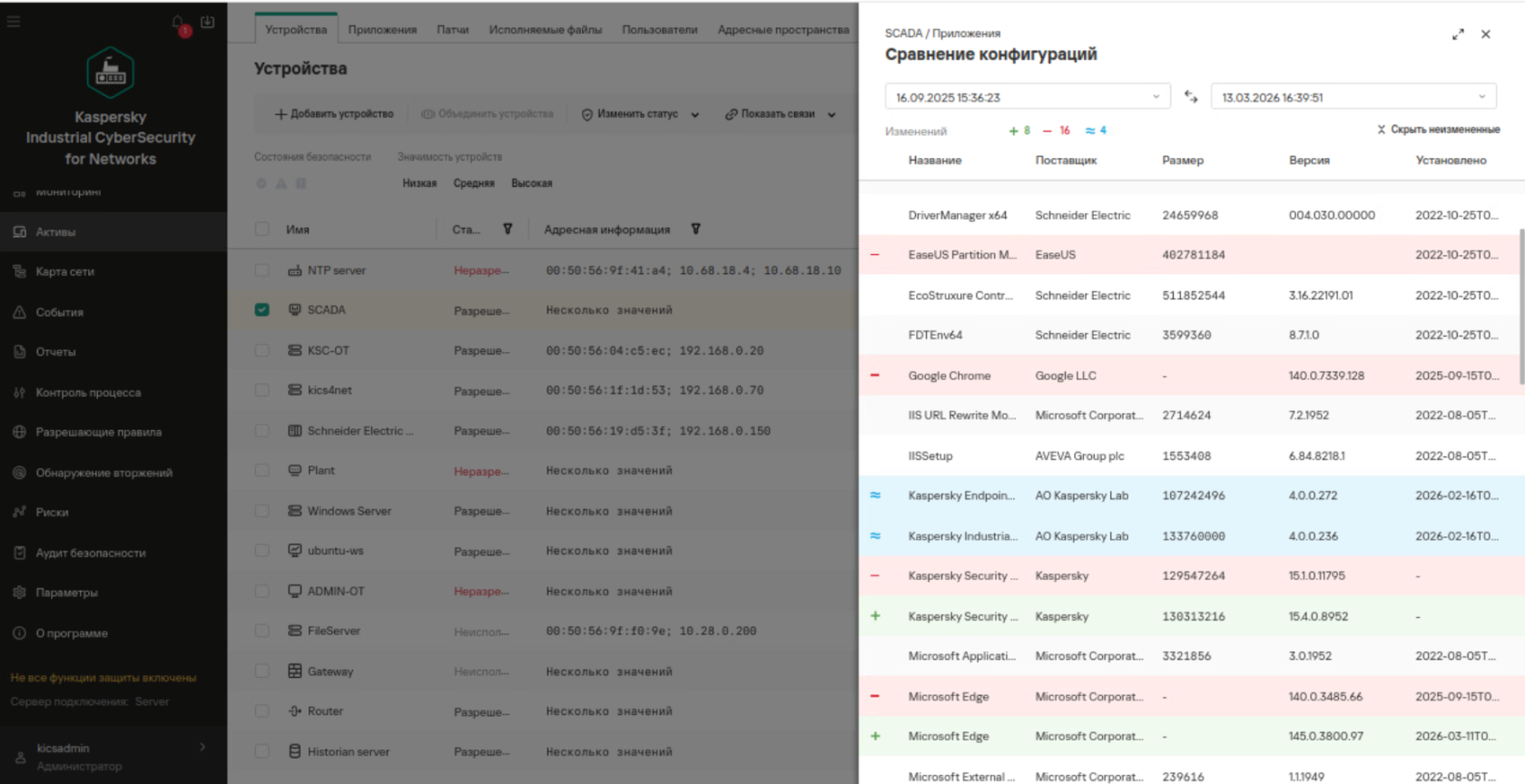

С помощью KICS for Networks проводится аудит безопасности контролируемых устройств. Одна из важнейших задач безопасности - это контроль конфигураций. Контроль конфигураций - ключевая функция аудита безопасности в KICS for Networks. С помощью специальных заданий система выполняет комплексный аудит контролируемых устройств, который включает:

- Получение, сохранение и сравнение конфигураций оборудования.

- Сбор данных для контроля учётных записей пользователей, установленных приложений и применённых обновлений на серверах и рабочих станциях.

- Мониторинг конфигураций специализированного промышленного оборудования.

KICS for Networks может контролировать следующие типы конфигураций на устройствах:

- Операционная система Windows – к этому типу относятся конфигурации устройств под управлением операционных систем семейства Windows.

- Операционная система Linux – к этому типу относятся конфигурации устройств под управлением операционных систем семейства Linux.

- Сетевые устройства – к этому типу относятся конфигурации устройств, относящихся к сетевому оборудованию (например, маршрутизаторы, коммутаторы).

- ПЛК – к этому типу относятся конфигурации программируемых логических контроллеров или любых других устройств, получение конфигураций которых возможно с использованием коннекторов типа Active poll.

Прежде чем мы приступим к созданию задания "Контроль конфигураций", нужно создать коннектор "Активного опроса" и секреты для подключения к устройствам.

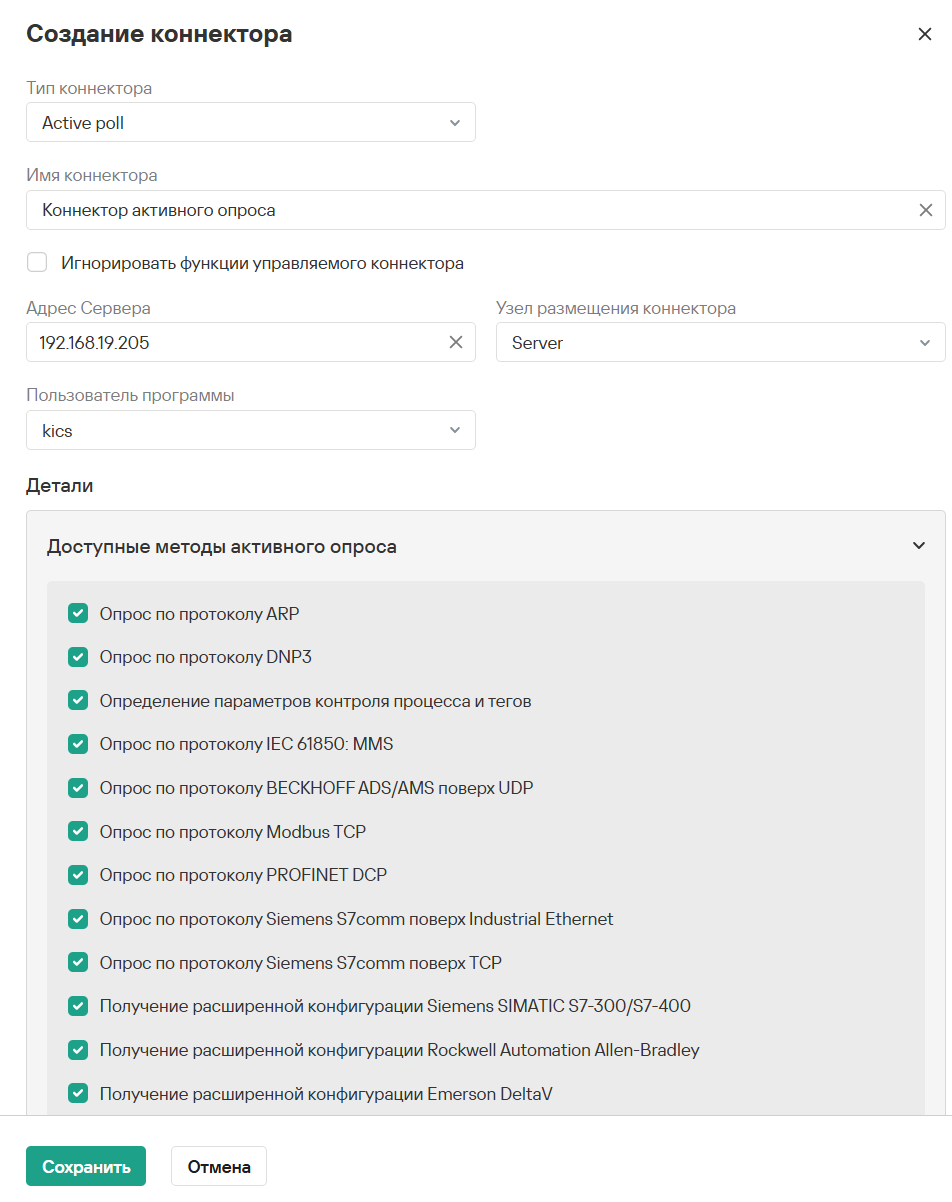

Создание коннектора Active poll

- Выберите раздел Параметры → Коннекторы и нажмите кнопку "Добавить коннектор".

- Далее вам будет предложено заполнить общие параметры коннектора: тип коннектора, имя коннектора, укажите адрес Сервера и узел размещения коннектора, а также пользователя, который может осуществлять активный опрос.

- В разделе "Детали" укажите дополнительные параметры в зависимости от типа коннектора.

- Нажмите кнопку "Сохранить" и коннектор будет создан.

Создание Секрета

В KICS for Networks реализовано хранилище секретов, которое позволяет безопасно хранить и использовать идентификационную и аутентификационную информацию, которая необходима программе для автоматических удаленных подключений к устройствам. Создание секретов осуществляется в разделе Параметры → Секреты. В программу можно добавить не более 500 секретов.

Создание задания контроля конфигураций ПЛК

Создание задания контроля конфигураций Сетевого устройства

Создание задания контроля конфигураций Рабочей станции

No comments to display

No comments to display