Инструкция по настройке функциональностей «Мониторинг доступа к реестру» (KICS for Nodes 4.0) и «Контроль целостности системы» (KICS for Nodes 4.5)траница

В данной статье рассмотрены возможности решения KICS for Nodes по отслеживанию и блокированию изменений, вносимых в системный реестр операционных систем семейства Windows (на примере ОС Windows 7 и Windows 10).

В ходе развития атаки на уровне рабочей станции нарушителю приходится изменять отдельные настройки действующей системы, что влечёт за собой изменение отдельных ключей системного реестра. Поэтому важной составляющей процесса организации защиты конечных узлов под управлением ОС Windows является отслеживание (а в отдельных случаях — блокирование) таких изменений.

Решение KICS for Nodes позволяет контролировать выбранные значения ключей системного реестра ОС Windows и мгновенно информировать администратора информационной безопасности о внесении изменений в соответствующие настройки. Данный инструмент позволяет выявить на ранней стадии следующие нарушения в системе:

-

действия нарушителя в рамках развития атаки на систему;

-

попытки системного администратора внести в систему «более удобные» настройки, тем самым снизив её защищённость;

-

ошибки в конфигурации операционной системы.

Результат фиксации попытки нарушения может выражаться как в уведомлении администратора ИБ о нарушении, так и в блокировке попытки внесения изменений по выбранным ключам реестра — в зависимости от выбранного режима реагирования («Информировать» / «Блокировать»).

Рассмотрим работу инструмента «Контроль целостности системы» (KICS for Nodes 4.5) на примере контроля состояния функции «Удалённый рабочий стол».

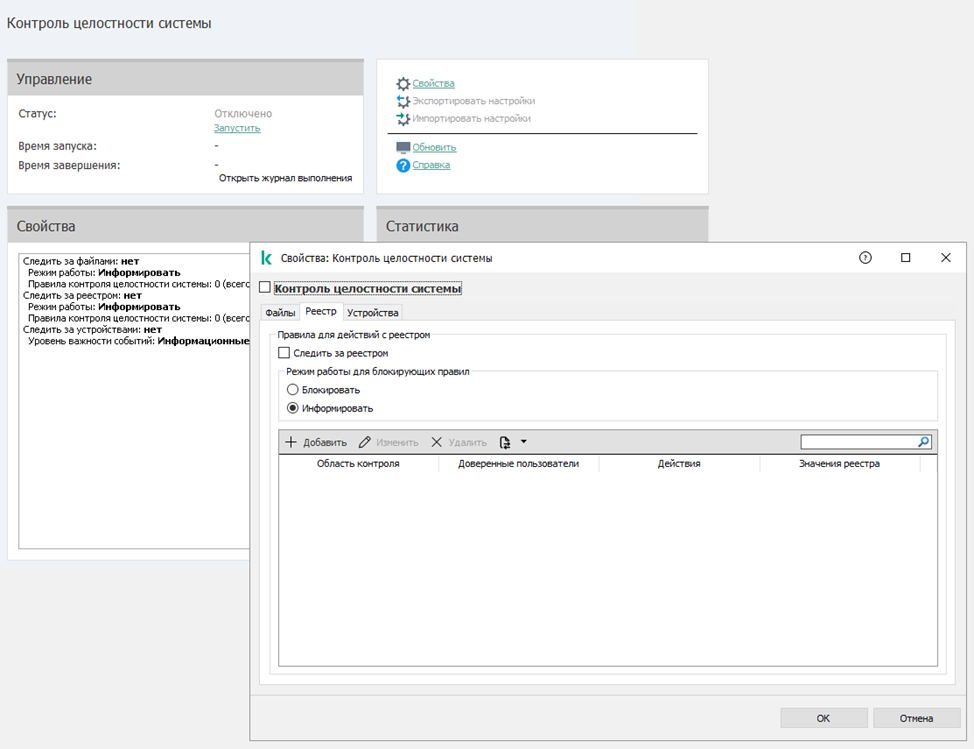

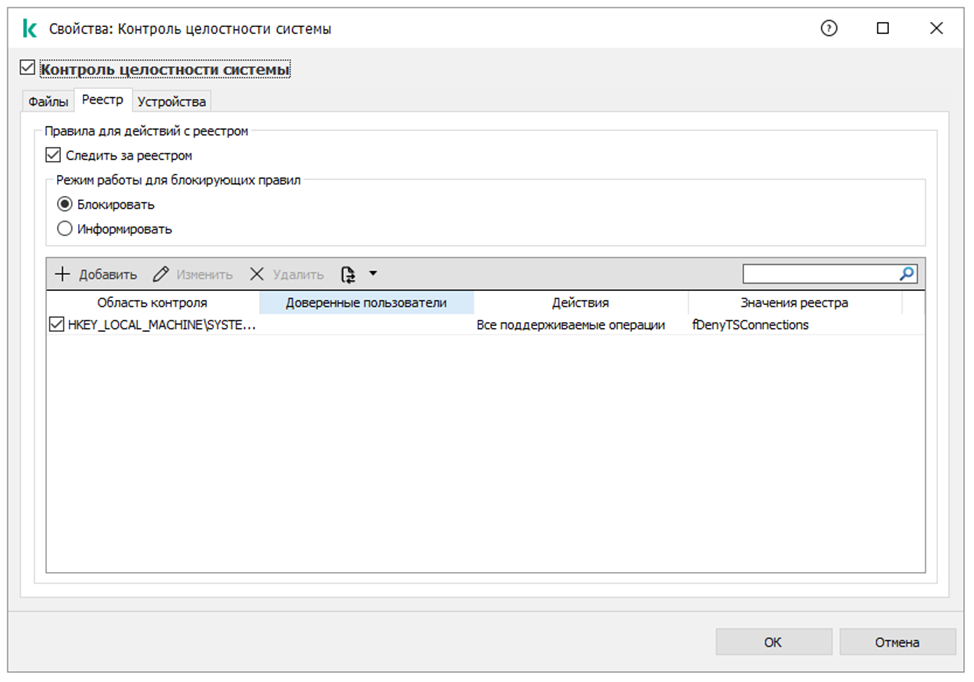

Для настройки соответствующей задачи перейдём в окно свойств функциональности «Контроль целостности системы».

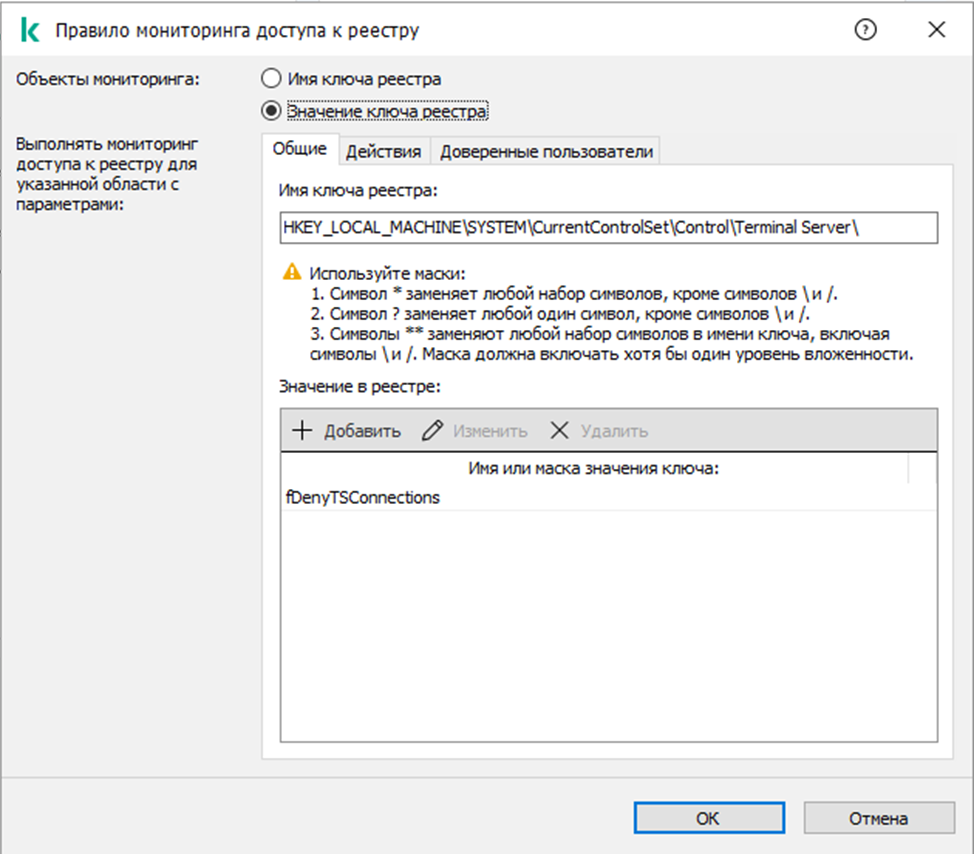

В окне свойств нажмём кнопку «Добавить» и настроим объект мониторинга, соответствующий ключу системного реестра, отвечающему за состояние функции удалённого рабочего стола операционной системы:

-

Ветка:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server -

Параметр:

fDenyTSConnections

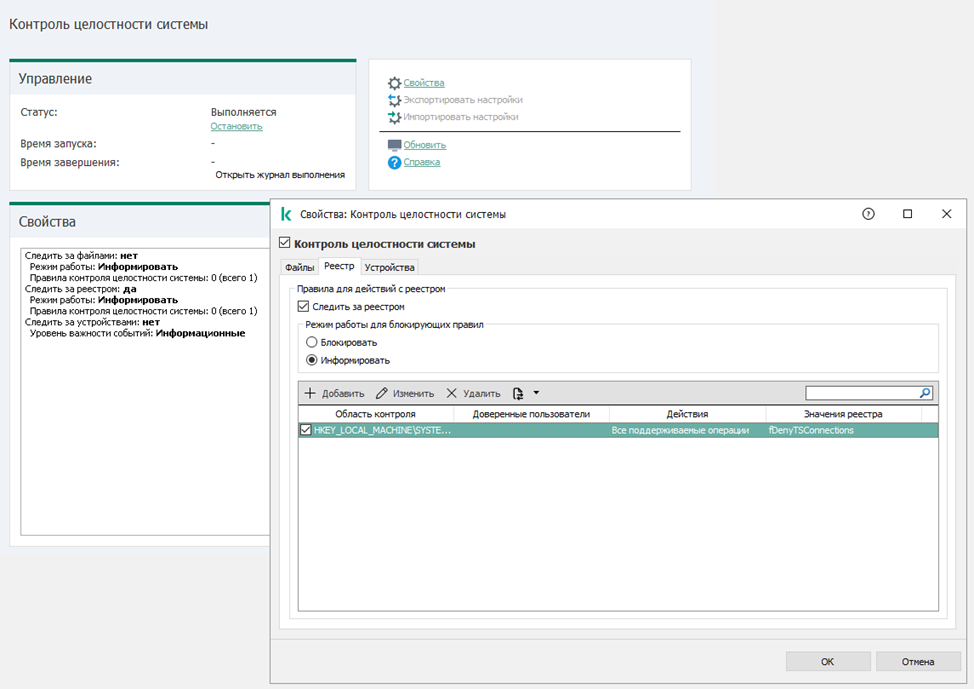

После настройки ключа активируем правило, включим функцию «Следить за реестром» в режиме «Информировать» и запустим «Контроль целостности системы».

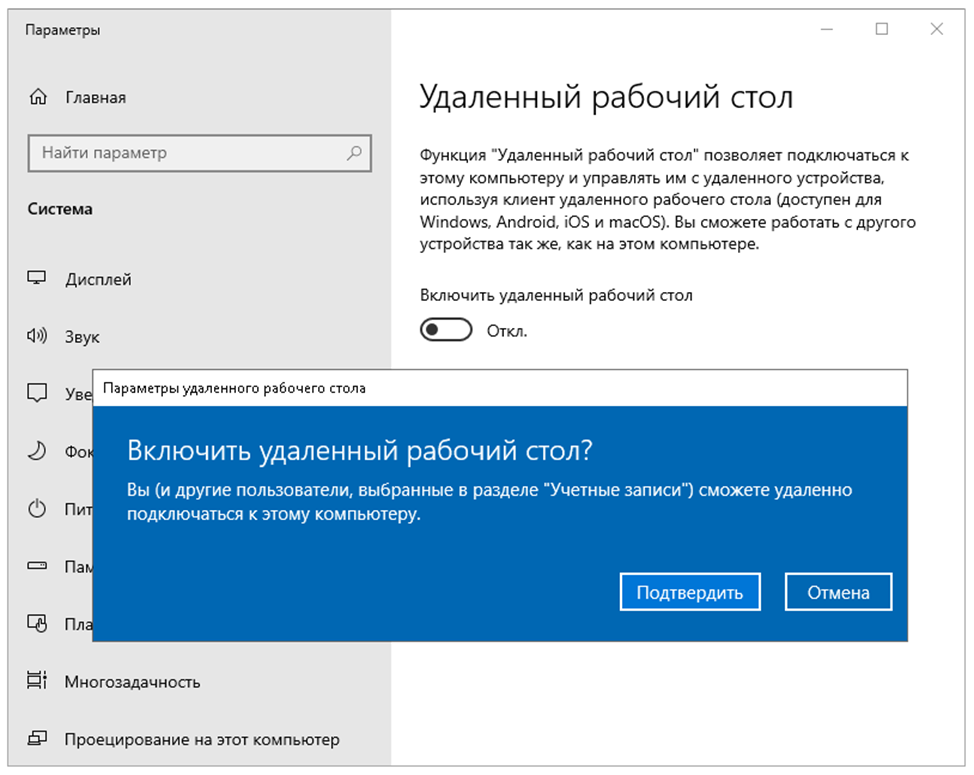

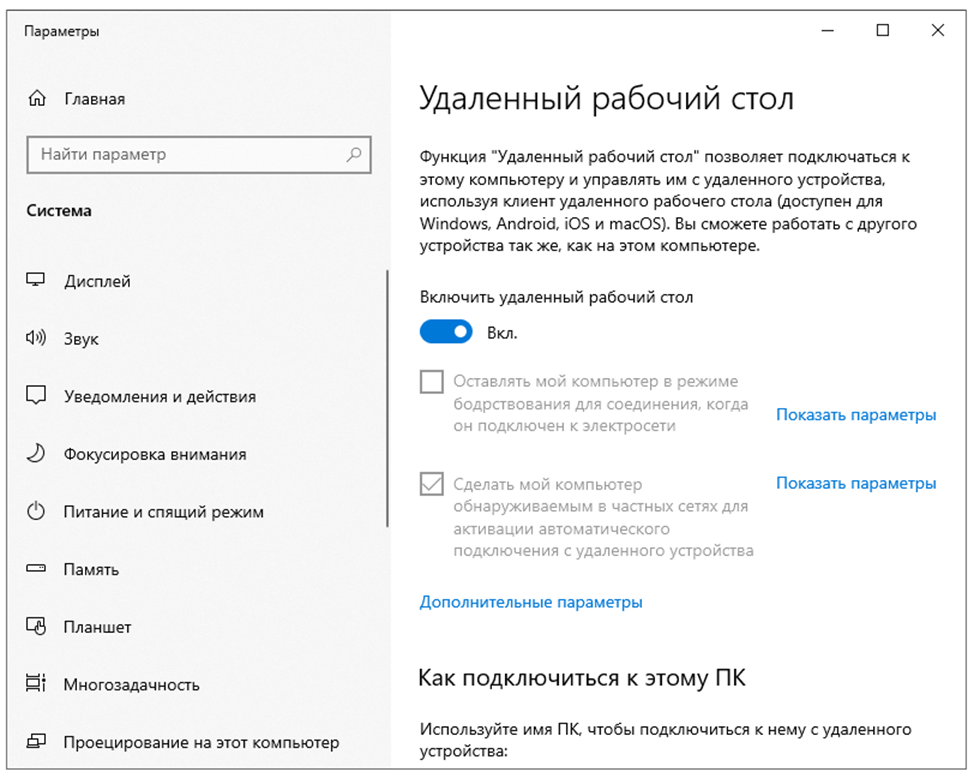

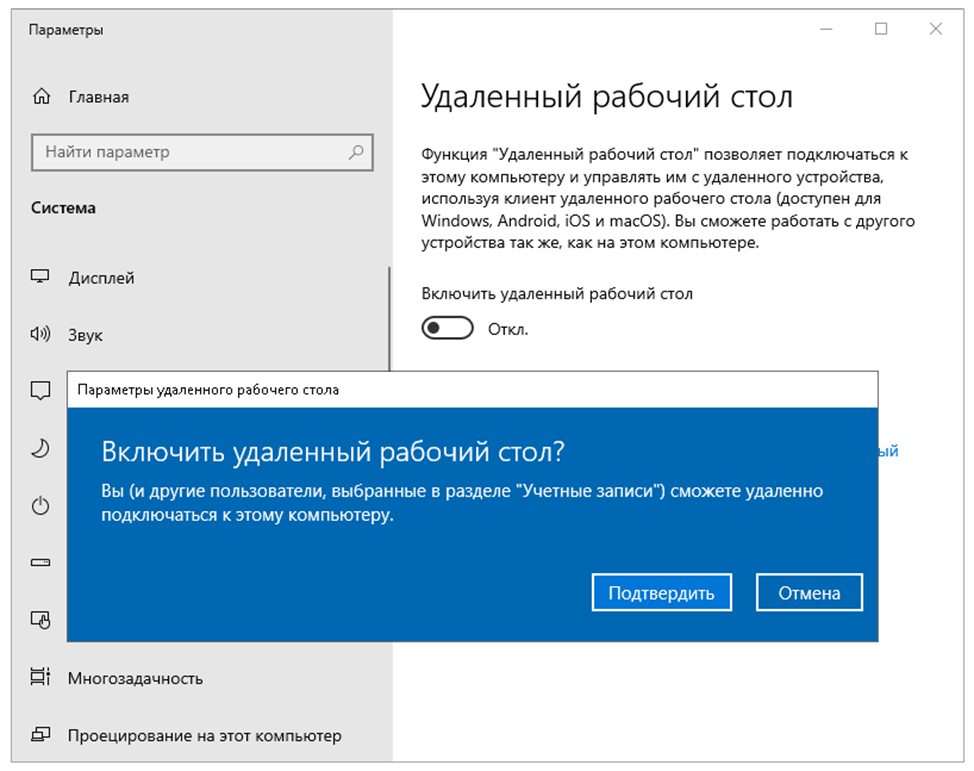

Перейдём в утилиту администрирования ОС и включим удалённый рабочий стол.

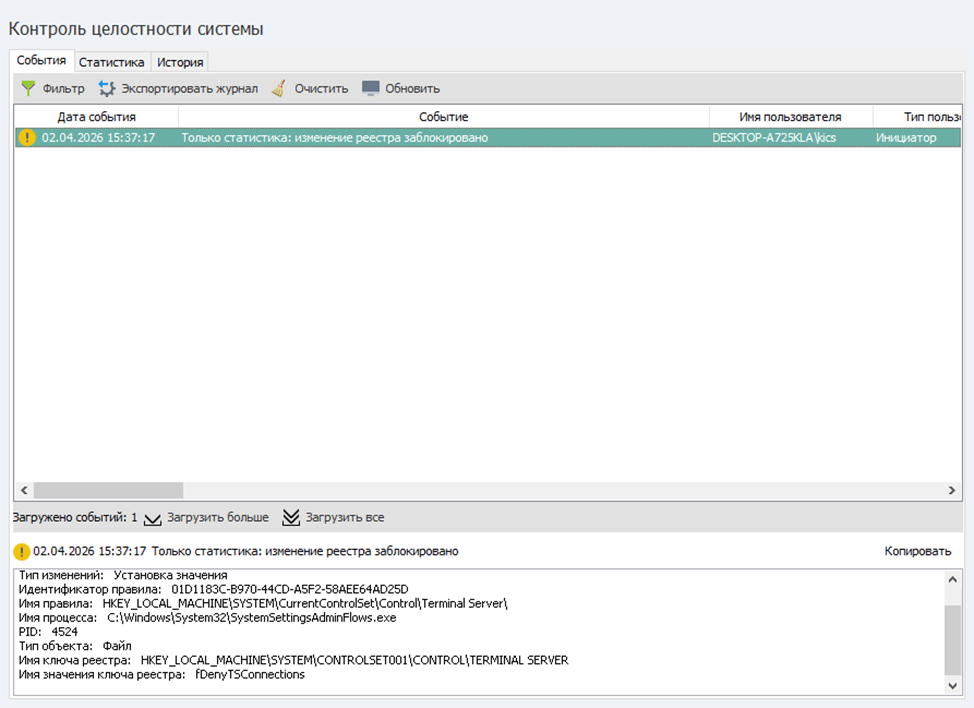

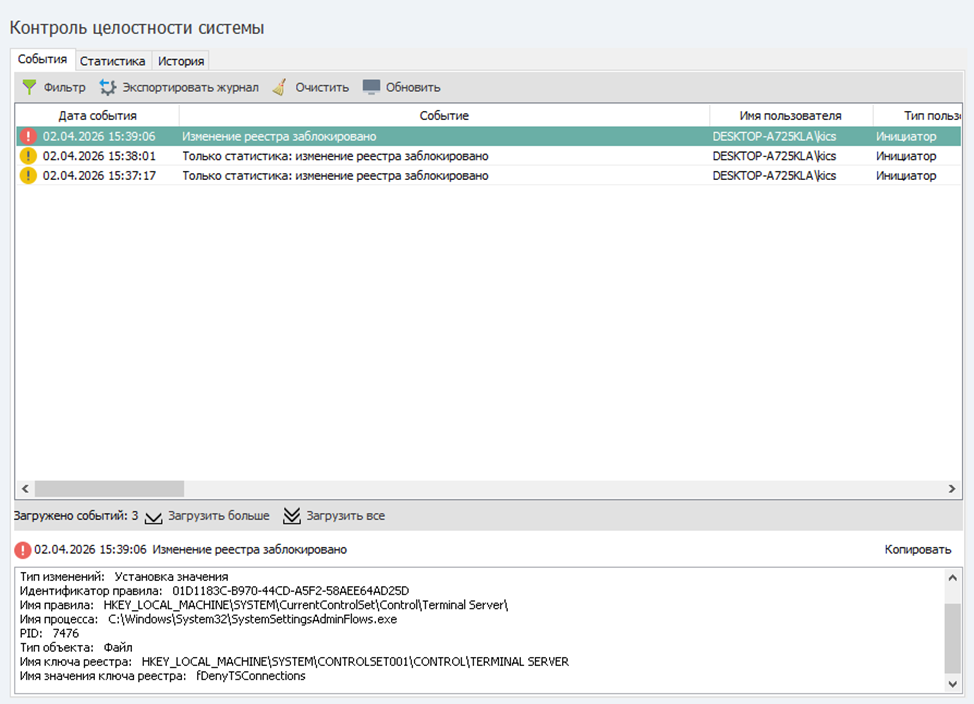

Проверим, что в журнале функциональности «Контроль целостности системы» появилось сообщение об изменении системного реестра с пометкой «Только статистика».

Убедимся, что изменение настройки системы прошло успешно — удалённый рабочий стол включён.

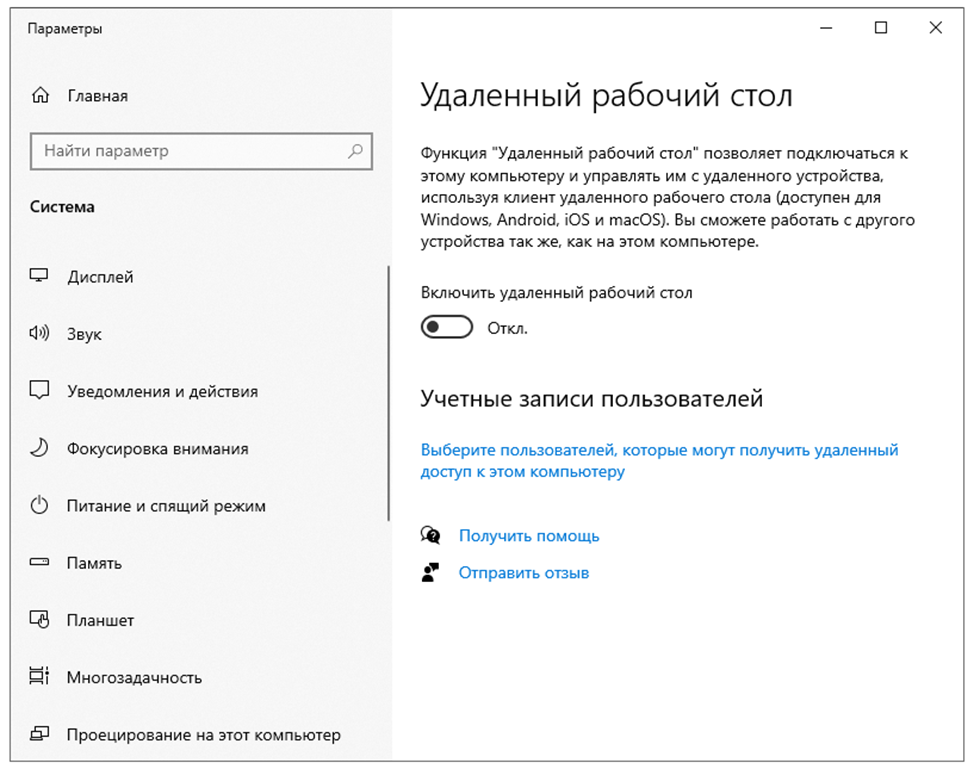

Переведём удалённый рабочий стол в выключенное состояние (целевое для защищаемой системы).

Изменим настройку режима функции «Следить за реестром» на «Блокировать» и применим изменения, нажав кнопку «ОК».

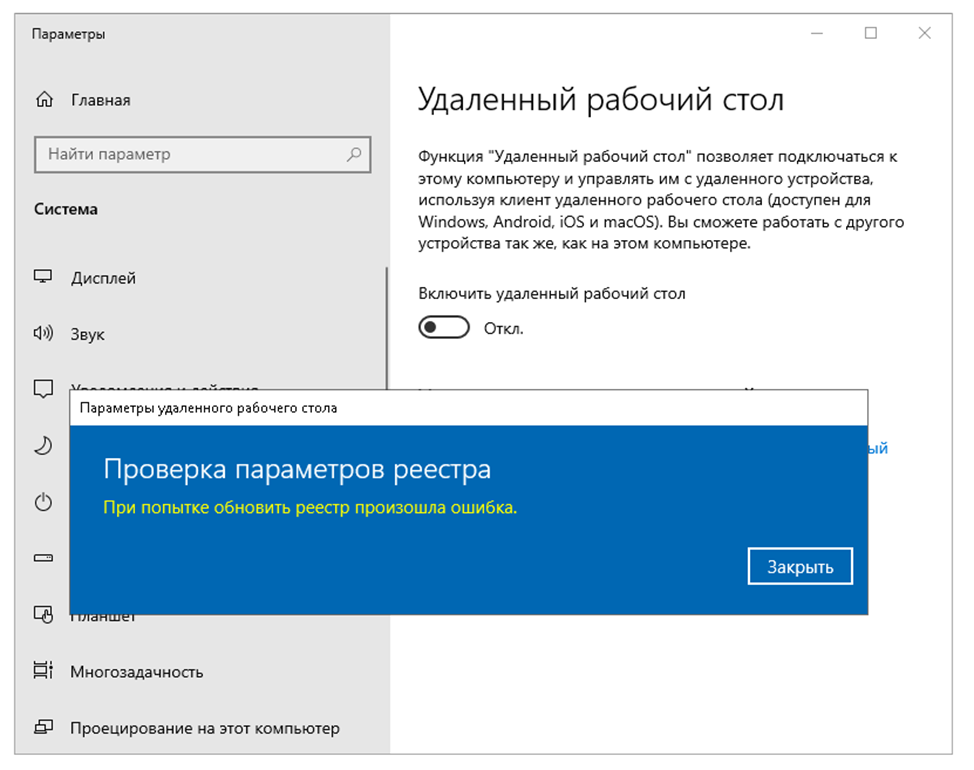

Перейдём в утилиту администрирования ОС и попытаемся включить удалённый рабочий стол.

Убедимся, что блокирующая технология KICS for Nodes отработала и операционная система ответила ошибкой на попытку изменения настроек.

Проверим, что в журнале функциональности «Контроль целостности системы» появилось сообщение о заблокированной попытке изменения системного реестра.

Аналогичным образом может быть реализовано реагирование на изменение других настроек операционных систем Windows. Ниже справочно приведены наборы ключей реестра операционных систем Windows 7 и Windows 10 для функций, изменение состояния которых можно контролировать или блокировать в целях обеспечения защищённости системы. Данные наборы не являются исчерпывающими. Выбор функций, подлежащих мониторингу, зависит от конфигурации конкретной защищаемой системы.